In einer Zeit, in der immer mehr Geschäftsprozesse und Kundeninteraktionen online stattfinden, ist Kundenvertrauen kein „Nice-to-have“ mehr, sondern entscheidet unmittelbar über Erfolg oder Misserfolg. Digital-First-Unternehmen, die ihr Geschäftsmodell konsequent auf digitale Kanäle ausgerichtet haben, müssen dieses Vertrauen erst aufbauen und dann dauerhaft halten. Cloud-Verschlüsselung ist dabei ein zentrales Element, das in der strategischen Planung häufig noch zu wenig Gewicht bekommt. Sie ist nicht nur ein technischer Schutzmechanismus, sondern ein Grundpfeiler, mit dem Unternehmen ihren Kunden glaubwürdig vermitteln können: Ihre Daten bleiben sicher und privat – auch wenn sie online gespeichert werden. Einen ersten Überblick über sichere Optionen bieten zum Beispiel Angebote wie Cloud Speicher kostenlos, die einen niedrigschwelligen Einstieg in das Thema ermöglichen.

In einer Zeit, in der immer mehr Geschäftsprozesse und Kundeninteraktionen online stattfinden, ist Kundenvertrauen kein „Nice-to-have“ mehr, sondern entscheidet unmittelbar über Erfolg oder Misserfolg. Digital-First-Unternehmen, die ihr Geschäftsmodell konsequent auf digitale Kanäle ausgerichtet haben, müssen dieses Vertrauen erst aufbauen und dann dauerhaft halten. Cloud-Verschlüsselung ist dabei ein zentrales Element, das in der strategischen Planung häufig noch zu wenig Gewicht bekommt. Sie ist nicht nur ein technischer Schutzmechanismus, sondern ein Grundpfeiler, mit dem Unternehmen ihren Kunden glaubwürdig vermitteln können: Ihre Daten bleiben sicher und privat – auch wenn sie online gespeichert werden. Einen ersten Überblick über sichere Optionen bieten zum Beispiel Angebote wie Cloud Speicher kostenlos, die einen niedrigschwelligen Einstieg in das Thema ermöglichen.

Cloud-Verschlüsselung macht aus normalen, lesbaren Daten einen unlesbaren Code. Selbst wenn jemand ohne Erlaubnis Zugriff erlangt, kann er damit nichts anfangen. Das ist besonders wichtig, weil Cloud-Technologie für viele Unternehmen die Grundlage moderner digitaler Arbeit bildet und weil viele dabei von großen, globalen Anbietern abhängig sind. Mit dieser Abhängigkeit wächst jedoch auch der Wunsch nach Kontrolle über Daten, Systeme und Abläufe. In den folgenden Abschnitten wird erläutert, warum Kundensicherheit für Digital-First-Unternehmen so entscheidend ist, wie Cloud-Verschlüsselung technisch funktioniert und welchen Einfluss sie auf Vertrauen und Geschäftserfolg hat.

Warum ist Kundensicherheit essenziell für Digital-First-Unternehmen?

Die Digitalisierung hat grundlegend verändert, wie Unternehmen arbeiten und mit Kunden interagieren. Viele Abläufe laufen automatisiert, KI wird intensiv genutzt, und Daten sind die Basis für nahezu jede strategische Entscheidung. Gleichzeitig entstehen neue Sicherheitsrisiken, die oft schwer zu überblicken sind. Für Digital-First-Unternehmen, deren Geschäftsmodell direkt an digitale Systeme gekoppelt ist, ist der Schutz von Kundendaten nicht nur eine gesetzliche Pflicht, sondern ein geschäftskritischer Faktor.

Wie wirkt sich fehlendes Vertrauen auf das digitale Geschäft aus?

Fehlendes Vertrauen beschädigt ein digitales Geschäftsmodell schnell und nachhaltig. Kunden erwarten beim Online-Kauf, bei Überweisungen oder beim digitalen Datenaustausch, dass ihre Informationen sicher und vertraulich behandelt werden. Eine ISACA-Studie verdeutlicht das Ausmaß dieser Lücke: 94 Prozent der befragten Business- und IT-Fachkräfte in Europa halten digitales Vertrauen für wichtig, doch nur sieben Prozent sind vollständig davon überzeugt, dass ihr eigenes Unternehmen diesem Anspruch gerecht wird. Das zeigt klar, dass erheblicher Handlungsbedarf besteht.

Die Konsequenzen von Vertrauensverlust sind oft gravierend: Datenlecks, Cyberangriffe und Compliance-Verstöße treten regelmäßig auf und können hohe Kosten durch Bußgelder, Betriebsausfälle und Schadensersatzforderungen nach sich ziehen. Noch folgenreicher ist häufig der Reputationsschaden. Kunden wechseln zu Wettbewerbern, und das Markenimage kann langfristig leiden. Verlorenes Vertrauen wieder aufzubauen ist ein langwieriger Prozess, der nicht immer gelingt.

Warum stehen Digital-First-Unternehmen besonders im Fokus?

Digital-First-Unternehmen weisen strukturell eine größere Angriffsfläche auf. Kritische Anwendungen, sensible Daten und vernetzte Prozesse verlagern sich in die Cloud. Flexible Arbeitsmodelle und zunehmende Remote-Arbeit haben diesen Trend stark beschleunigt. Sicherheitsteams mussten schnell reagieren, und dabei sind vielerorts Lücken entstanden, die erst später sichtbar wurden. Diese Entwicklung zwingt Sicherheitsverantwortliche, ihre Prioritäten neu auszurichten und Vertrauen als strategische Leitgröße zu verankern.

Gleichzeitig fordern Geschäftskunden hohe Standards bei Datenschutz und Systemsicherheit, erwarten aber zugleich die vollen Vorteile der Cloud: schnelle Skalierung, flexible Ressourcen und kontinuierliche Innovationen. Diese Anforderungen lassen sich nicht immer ohne weiteres in Einklang bringen. Auch geopolitische Faktoren spielen eine wachsende Rolle: Das Vertrauen in bestimmte ausländische Partner sinkt, und der Wunsch nach Datensouveränität steigt. Deshalb gewinnt „digitale Souveränität“ im Cloud-Bereich zunehmend an Bedeutung. Organisationen wollen Daten, Infrastruktur und kritische Workloads so absichern, dass Zugriffe durch fremde Rechtsordnungen oder ausländische Behörden technisch ausgeschlossen sind.

Was bedeutet Cloud-Verschlüsselung und wie funktioniert sie?

Cloud-Verschlüsselung ist ein fundamentaler Prozess der Datensicherheit. Sie wandelt Klartext in einen unlesbaren Code um, um Daten zu schützen, während sie in Cloud-Systemen gespeichert oder zwischen Systemen übertragen werden. Das gilt sowohl für Daten während der Übertragung („in transit“) als auch für gespeicherte Daten („at rest“). Der Cloud-Zugriff von überall ist praktisch, erfordert jedoch eine robuste Datensicherung.

Verschlüsselungsalgorithmen ermöglichen dies: Sie können Daten in ein Format umwandeln, das nur mit dem passenden Schlüssel wieder lesbar wird. Selbst wenn Angreifer Daten abfangen oder entwenden, sind diese ohne den entsprechenden Schlüssel wertlos. Cloud-Verschlüsselung schützt sensible Inhalte damit unabhängig davon, ob sie gerade durch das Internet übertragen werden oder in einem Cloud-Speicher, auf einem Server im Rechenzentrum oder an einem vergleichbaren Ort liegen. Wie die wachsende Verbreitung von VPN-Diensten in deutschen Unternehmen zeigt, ist das Bewusstsein für den Schutz von Daten während der Übertragung in den letzten Jahren deutlich gestiegen.

Welche Arten von Cloud-Verschlüsselung gibt es?

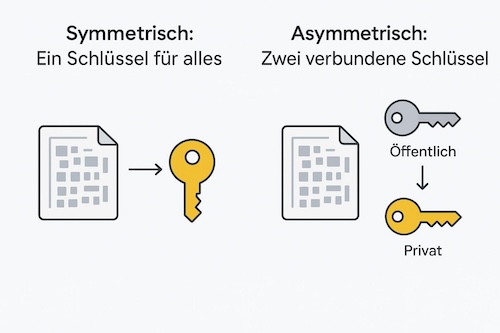

Im Kern lassen sich zwei Hauptverfahren unterscheiden: symmetrische und asymmetrische Verschlüsselung. Beide kommen für unterschiedliche Anwendungszwecke zum Einsatz.

Bei der symmetrischen Verschlüsselung wird derselbe Schlüssel zum Ver- und Entschlüsseln verwendet. Bekannte Verfahren sind AES (Advanced Encryption Standard) sowie TLS, das für HTTPS-Webseiten eingesetzt wird. Symmetrische Verfahren sind schnell und besonders geeignet für große Datenmengen. AES per Brute Force zu knacken würde Schätzungen zufolge Milliarden von Jahren dauern. Ein potenzieller Nachteil: Wird der einzige Schlüssel abgefangen oder gestohlen, kann das erhebliche Konsequenzen haben.

Die asymmetrische Verschlüsselung verwendet ein Schlüsselpaar aus öffentlichem und privatem Schlüssel. Was mit dem öffentlichen Schlüssel verschlüsselt wurde, lässt sich nur mit dem zugehörigen privaten Schlüssel entschlüsseln (und je nach Verfahren umgekehrt). Gängige Beispiele sind ECC (Elliptische-Kurven-Kryptografie) oder DSA. Vorteil: Öffentliche Schlüssel dürfen bekannt sein, ohne dass daraus der private Schlüssel ableitbar wäre, und der private Schlüssel muss nicht übertragen werden. Darüber hinaus ermöglicht das Verfahren digitale Signaturen: Der Absender signiert mit seinem privaten Schlüssel, und der Empfänger kann die Authentizität der Datei anhand des öffentlichen Schlüssels verifizieren. Nachteil: Asymmetrische Verfahren sind in der Regel langsamer als symmetrische.

Wie läuft die Verschlüsselung von Daten in der Cloud technisch ab?

Technisch gesehen erfolgt Cloud-Verschlüsselung auf mehreren Ebenen. Standard ist heute, dass Daten beim Speichern („at rest“) und beim Transport („in transit“) verschlüsselt werden. Für die Übertragung wird häufig TLS/SSL eingesetzt, für die Speicherung meist AES. Wenn berechtigte Nutzer Zugriff anfordern – in der Regel abgesichert durch Multi-Faktor-Authentifizierung (MFA) – erhalten sie die verschlüsselten Daten und entschlüsseln diese mit dem entsprechenden Schlüssel.

Lange Zeit lag die größte Schwachstelle bei Daten während der Verarbeitung („data in use“). Im ruhenden Zustand und beim Transport sind Daten gut geschützt, doch während sie aktiv genutzt werden, konnten sie angreifbar sein – auch für interne Administratoren. Hier setzt Confidential Computing an. Dabei wird der Schutz tiefer in die Hardware verlagert. Über sogenannte Trusted Execution Environments (TEEs) werden Daten direkt in einer abgeschotteten Umgebung auf der CPU verarbeitet. In dieser „Enklave“ bleiben Informationen geschützt – selbst vor dem Hypervisor, Administratoren oder dem Cloud-Anbieter. Damit ist Schutz in allen drei Phasen möglich: at rest, in transit und in use.

Was unterscheidet Cloud-Verschlüsselung von herkömmlicher Verschlüsselung?

Der Unterschied liegt vor allem im Einsatzkontext und den technischen Rahmenbedingungen. Früher wurde Verschlüsselung überwiegend in eigenen, kontrollierten Rechenzentren eingesetzt. Cloud-Verschlüsselung funktioniert hingegen in verteilten, dynamischen Umgebungen – häufig mit mehreren Kunden auf gemeinsamer Infrastruktur (Multitenancy).

Entscheidend ist auch das Shared Responsibility Model: Der Cloud-Anbieter schützt die zugrunde liegende Infrastruktur (etwa Gebäude und Hardware), während das Unternehmen selbst in der Regel für Zugriffsrechte, Datenverschlüsselung und die Einhaltung regulatorischer Anforderungen verantwortlich ist. Unternehmen benötigen daher ein aktives Sicherheitskonzept, das weit über reine Login-Regeln hinausgeht: Verschlüsselung, Monitoring, Identitätsverwaltung und klare Compliance-Vorgaben sind gleichermaßen notwendig.

Darüber hinaus müssen Cloud-Lösungen skalieren. Verschlüsselung muss daher mitwachsen und sich nahtlos in die Cloud-Architektur integrieren lassen. Viele Anbieter stellen entsprechende Werkzeuge bereit, die korrekte Konfiguration und Einrichtung obliegt jedoch dem jeweiligen Kundenunternehmen. Confidential Computing ist in diesem Zusammenhang ein wichtiger Fortschritt, da es Schutz auch während der aktiven Datenverarbeitung ermöglicht. In der Cloud kommt dem Schlüsselmanagement außerdem besondere Bedeutung zu, da es unmittelbar darüber entscheidet, wer Daten tatsächlich lesen kann.

Wie stärkt Cloud-Verschlüsselung das Vertrauen der Kunden?

Cloud-Verschlüsselung schafft eine technisch fundierte Grundlage für Vertrauen. Kunden wollen sicher sein, dass persönliche und sensible Daten bei Digital-First-Unternehmen wirklich geschützt sind. Verschlüsselung ist dabei ein konkreter technischer Nachweis, der das Versprechen von Datenschutz und Privatsphäre in messbare Maßnahmen überführt.

Welche Bedrohungen begegnet Cloud-Verschlüsselung im digitalen Umfeld?

Cloud-Verschlüsselung wirkt gegen ein breites Spektrum an Bedrohungen: Cyberangriffe, Datenlecks und Compliance-Verstöße. Häufige Ursachen für Sicherheitsvorfälle sind fehlkonfigurierte Cloud-Dienste, schwaches Identity- und Access-Management (IAM), Schatten-IT, Ransomware und Phishing. Selbst wenn Angreifer über solche Schwachstellen Zugang zu Daten erhalten, sind die Inhalte ohne den passenden Schlüssel praktisch unbrauchbar.

Ein Aspekt wird dabei häufig übersehen: Angriffe können sich auch in verschlüsseltem Datenverkehr verbergen. Zscaler berichtet, dass inzwischen mehr als 87 % der Angriffe über verschlüsselte Kanäle erfolgen. Verschlüsselung schützt zwar Daten, kann aber auch Malware „verbergen“. Eine durchdachte Sicherheitsstrategie sollte daher auch Kontrollmechanismen für diesen Traffic umfassen, damit versteckte Bedrohungen erkannt werden. Ergänzend dazu kann Verschlüsselung – insbesondere mit eigenem Schlüsselmanagement – auch vor dem Zugriff durch den Cloud-Anbieter selbst schützen. Das stärkt die digitale Souveränität, indem Datenabfluss an Dritte oder Zugriffe auf Basis fremder Rechtssysteme technisch unterbunden werden.

Was erwarten Kunden hinsichtlich Datensicherheit bei Cloud-Lösungen?

Kunden erwarten, dass ihre Daten sicher, zuverlässig und vertraulich verarbeitet werden. Das ist keine optionale Zusatzleistung mehr, sondern eine Grundvoraussetzung für digitale Geschäftsbeziehungen. Viele Kunden legen Wert darauf, dass ihre Daten nicht nur vor externen Angreifern geschützt sind, sondern auch vor unbefugtem Zugriff innerhalb des Unternehmens – einschließlich des Cloud-Anbieters selbst.

Die Einhaltung regulatorischer Vorgaben wie DSGVO, HIPAA oder PCI DSS ist ein sichtbares Signal dafür, dass ein Anbieter Datensicherheit ernst nimmt. Zertifizierungen und eine transparente Kommunikation über Schutzmaßnahmen wirken für Kunden wie ein konkreter Vertrauensbeleg. Das Ziel sollte nicht sein, Vorgaben knapp zu erfüllen, sondern darüber hinausgehenden Schutz zu bieten.

Wie beeinflusst Verschlüsselung das Markenimage und die Kundenbindung?

Konsequente Cloud-Verschlüsselung wirkt sich spürbar auf Markenimage und Kundenbindung aus. Sie stärkt das Vertrauen in Unternehmen, Marke und Produkt, indem sie Datenschutz und Sicherheit bei der Datenverarbeitung konkret untermauert. In einer Zeit mit zunehmenden Datenschutzvorfällen und empfindlichen Bußgeldern ist ein Ruf als verlässlicher, sicherer Anbieter ein klarer Wettbewerbsvorteil.

Unternehmen, die frühzeitig in starke Verschlüsselungslösungen investieren und offen darüber kommunizieren, senden ein klares Signal: Privatsphäre und Sicherheit haben Priorität. Das hilft, bestehende Kunden zu halten, und zieht neue Zielgruppen an, die Datensicherheit als Entscheidungskriterium gewichten. Vertrauen durch Verschlüsselung kann so zum Enabler digitaler Vorhaben werden und eine tragfähige Basis für Wachstum und Innovation schaffen.

Wichtige Standards und gesetzliche Anforderungen für Cloud-Verschlüsselung

Cloud-Sicherheit wird maßgeblich durch gesetzliche Vorgaben und Industriestandards geprägt. Digital-First-Unternehmen müssen diese kennen und in ihre Cloud-Strategie integrieren, um Compliance zu gewährleisten und Vertrauen zu stärken.

Welche Rolle spielt die DSGVO und der EU Data Act für die Cloud-Sicherheit?

In Europa spielen souveräne Cloud-Lösungen und der Schutz sensibler Daten eine zentrale Rolle, da die regulatorischen Anforderungen dies direkt einfordern. Die DSGVO ist hier das wichtigste Regelwerk. Sie steuert den Umgang mit personenbezogenen Daten und stellt hohe Anforderungen an deren Schutz. Verstöße können empfindliche Bußgelder nach sich ziehen und das Vertrauen langfristig beschädigen. Cloud-Verschlüsselung ist eine der zentralen technischen und organisatorischen Maßnahmen zur Erfüllung der DSGVO-Anforderungen, da sie Vertraulichkeit und Integrität der Daten gewährleistet.

Der EU Data Act ergänzt die DSGVO. Er regelt den Zugang zu Daten und deren Nutzung, insbesondere im B2B-Umfeld und bei IoT-Geräten. Ziel ist eine stärkere Kontrolle über eigene Daten und ein erleichterter Datenaustausch, ohne dass sensible Informationen ungeschützt bleiben. Hinzu kommen weitere EU-Regelwerke wie NIS-2, DORA, CRA sowie in Deutschland das IT-SiG 2.0. In ihrer Gesamtheit fordern sie einen grundlegend neuen Ansatz beim Aufbau und Betrieb von Cloud-Systemen: starke Verschlüsselung und ein kontrollierter Umgang mit Daten sind unabdingbar, damit externe Zugriffe – auch außerhalb der EU – und Datenabfluss technisch verhindert werden können.

Wie gewährleisten Zertifizierungen (z. B. ISO 27001) die Einhaltung von Sicherheitsstandards?

Neben gesetzlichen Vorgaben helfen Zertifizierungen dabei, Sicherheit überprüfbar und nachweisbar zu machen. ISO 27001 ist eine der bedeutendsten Normen für Informationssicherheits-Managementsysteme (ISMS). Eine entsprechende Zertifizierung belegt, dass ein Unternehmen ein systematisches Vorgehen eingeführt hat, um Informationen zu schützen, Risiken zu identifizieren und zu minimieren – einschließlich Verschlüsselung und Schlüsselmanagement.

Weitere relevante Standards sind C5 (BSI), KRITIS, IT-Grundschutz sowie internationale Vorgaben wie Common Criteria (CC/ITSEC CPR). Sie bieten einen prüfbaren Rahmen, anhand dessen Unternehmen ihre Schutzmaßnahmen bewerten und weiterentwickeln können. Für souveräne Cloud-Ansätze ist es häufig erforderlich, mehrere dieser Anforderungen gleichzeitig zu erfüllen – inklusive sicherem Rechenzentrumsbetrieb und Einstufungen wie VS-NfD. Einschlägige Erfahrung und passende Zertifizierungen stellen sicher, dass diese Anforderungen über den gesamten Cloud-Lebenszyklus eingehalten werden, was wiederum das Kundenvertrauen stärkt.

Praxisnahe Erfolgsfaktoren für die sichere Cloud-Nutzung

Cloud-Verschlüsselung ist kein Selbstzweck, sondern Teil einer umfassenden Sicherheitsstrategie. Damit sie ihre Wirkung entfaltet und Vertrauen nachhaltig stärkt, brauchen Unternehmen durchdachte Prozesse und ein sauberes Schlüsselmanagement.

Welche Best Practices gibt es für die Implementierung von Cloud-Verschlüsselung?

Eine robuste Cloud-Sicherheitsstrategie ist mehrschichtig aufgebaut. Ein einzelnes Tool reicht nicht aus. Entscheidend ist das Zusammenspiel aus Prozessen, Technologie und einem gelebten Sicherheitsbewusstsein im gesamten Unternehmen.

Identity & Access Management (IAM) und Multi-Faktor-Authentifizierung (MFA): Zugriffsrechte müssen klar geregelt sein. Nach dem „Least Privilege“-Prinzip erhält jeder Nutzer nur die Berechtigungen, die er tatsächlich benötigt. MFA bietet eine zusätzliche Schutzebene, da neben dem Passwort ein weiterer Faktor erforderlich ist. MFA sollte für alle Cloud-Dienste aktiviert sein.

Konsequente Verschlüsselung: Sensible Daten sollten beim Speichern („at rest“) und beim Transport („in transit“) grundsätzlich verschlüsselt sein. Viele Cloud-Anbieter stellen entsprechende Funktionen bereit, die korrekte Einrichtung liegt jedoch beim jeweiligen Unternehmen.

Regelmäßige Backups: Backups an getrennten Standorten sind unverzichtbar, um nach einem Angriff schnell wieder handlungsfähig zu sein. Cloud-Nutzung bedeutet nicht automatisch, dass Daten dauerhaft gesichert sind.

Kontinuierliches Monitoring: Cloud-Aktivitäten sollten laufend überwacht werden. Analyse-Tools – auch KI-gestützte – können auffällige Anmeldemuster oder ungewöhnlich große Datenabflüsse frühzeitig erkennen. Schnelles Handeln kann erhebliche Schäden abwenden.

Compliance-Management: Die Cloud-Nutzung muss mit Vorgaben wie DSGVO, ISO 27001 oder branchenspezifischen Regelwerken vereinbar sein. Automatisierte Prüfmechanismen helfen, Risiken frühzeitig zu identifizieren.

Klare Richtlinien und Mitarbeiterschulungen: Unternehmen sollten festlegen, welche Cloud-Dienste zulässig sind und wie mit Daten umgegangen werden soll. Technologie allein reicht nicht. Mitarbeitende müssen Phishing-Angriffe erkennen, Schatten-IT vermeiden und sicher arbeiten können. Viele Sicherheitsvorfälle gehen auf menschliche Fehler zurück.

DevSecOps integrieren: Sicherheit sollte von Beginn an Teil des Entwicklungsprozesses sein, nicht erst ein nachgelagerter Schritt. So lassen sich Schwachstellen früher erkennen und schneller beheben.

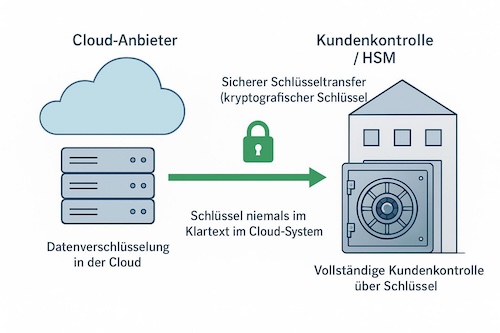

Wie sieht ein effektives Schlüsselmanagement aus?

Gutes Schlüsselmanagement ist das Herzstück echter Cloud-Verschlüsselung und ein wesentlicher Baustein digitaler Souveränität. Verschlüsselung entfaltet ihren vollen Wert nur dann, wenn die beteiligten Stellen technisch, organisatorisch und rechtlich unabhängig verschlüsseln können. Wer Identitäten und Schlüssel kontrolliert, kontrolliert letztlich den Zugriff auf die Daten.

Das BSI betont, dass digitale Souveränität durch Verschlüsselung nur dann gegeben ist, wenn Schlüssel sowie Identitäts- und Zugriffsmanagement in der eigenen Hand liegen. In der Praxis bedeutet das: Daten sind jederzeit verschlüsselt, und ausschließlich der Kunde besitzt die Schlüssel, um sie zu lesen.

Große Cloud-Anbieter wie Microsoft, Google und AWS bieten hierfür External Key Management (EKM) an:

- Microsoft erweitert beispielsweise Azure Managed HSM mit External Key Management. Kunden können Azure mit Schlüsseln verbinden, die im eigenen Hardware-Sicherheitsmodul (HSM) vor Ort oder bei einem vertrauenswürdigen Drittanbieter liegen. Das gibt mehr Kontrolle über den Datenschutz.

- Google bietet den Cloud External Key Manager (Cloud EKM). Kunden können Ort und Verwaltung ihrer extern gespeicherten Schlüssel selbst bestimmen. Laut Google werden die Schlüssel weder in Google Cloud gespeichert noch gecacht. Bei jeder Anfrage erfolgt eine direkte Kommunikation mit dem externen Schlüsselverwaltungspartner, und Zugriffsrechte können jederzeit widerrufen werden.

- AWS nutzt den External Key Store Proxy („XKS-Proxy“) – eine kundeneigene, selbst verwaltete Softwarekomponente, die die Kommunikation zwischen AWS KMS und einem externen Schlüsselmanager steuert. Das Schlüsselmaterial verbleibt dabei im externen System.

Besondere Aufmerksamkeit verdienen Übergänge zwischen verschiedenen „Verschlüsselungsphasen“, etwa von „data-at-rest“ zu „data-in-use“. Wenn dabei Schlüssel wechseln und Daten kurzzeitig entschlüsselt vorliegen, besteht ein potenzielles Angriffsfenster. Cloud-Betreiber müssen nachweisen, dass sie zu keinem Zeitpunkt die Verschlüsselung beeinflussen oder aushebeln können – etwa durch Man-in-the-Middle-Angriffe. Wie sicher und wie souverän die Verschlüsselung letztlich ist, hängt dabei stark von den konkreten Prozessen ab – beim Cloud-Anbieter, beim EKM-Partner und beim Kunden selbst.

Herausforderungen und häufige Fehler bei der Umsetzung von Cloud-Verschlüsselung

Auch wenn das Bewusstsein für Cloud-Sicherheit wächst, wiederholen sich in Unternehmen typische Fehler. Sie können Schutzmaßnahmen untergraben und das Kundenvertrauen dauerhaft beschädigen.

Welche Fehlerquellen können Sicherheit und Vertrauen untergraben?

Ein häufiger Fehler ist das Fehlen einer übergreifenden Sicherheitsstrategie. Viele Unternehmen nutzen Cloud-Dienste punktuell, ohne ein abgestimmtes Gesamtkonzept. Dadurch entstehen Insellösungen, die nicht zusammenpassen und Sicherheitslücken erzeugen. Ohne klare Planung für Verschlüsselung, Verwaltung und Schutzmaßnahmen bleiben blinde Flecken, für die niemand Verantwortung übernimmt.

Ein weiteres erhebliches Risiko ist zu weitreichende Zugriffsvergabe. Admin-Rechte sind praktisch, aber gefährlich: Wird ein entsprechendes Konto übernommen, erhält ein Angreifer oft nahezu uneingeschränkte Möglichkeiten. Das „Least Privilege“-Prinzip wird in der Praxis noch zu selten konsequent umgesetzt.

Zu spät eingespielte Updates und Patches gehören ebenfalls zu den häufigsten Fehlern. Cloud-Software muss regelmäßig aktualisiert werden. Fehlen Sicherheitsupdates, nutzen Angreifer bekannte Schwachstellen aus – das gilt für Cloud-Tools ebenso wie für Verschlüsselungs- und Schlüsselverwaltungssysteme.

Unzureichendes Monitoring ist ein weiteres kritisches Versäumnis. Ohne kontinuierliche Überwachung von Logs und Systemaktivitäten bleiben Anomalien lange unentdeckt. Angreifer können sich ungestört ausbreiten, Daten stehlen oder verändern. Beim Equifax-Datenleck 2017 wurden Daten von über 148 Millionen Menschen offengelegt. Der Angriff blieb etwa zehn Monate unbemerkt, weil verschlüsselter Traffic aufgrund eines abgelaufenen Zertifikats ungeprüft durchgelassen wurde.

Schließlich sind fehlende oder unzureichende Mitarbeiterschulungen nach wie vor eine Hauptursache für Sicherheitsvorfälle. Viele Probleme entstehen nicht durch technisches Versagen, sondern durch menschliches Verhalten: ein Klick auf eine Phishing-Mail, schwache Passwörter oder unbedachte Datenweitergabe. Auch die stärkste Verschlüsselung greift nicht, wenn Mitarbeitende nicht wissen, wie sicheres Arbeiten in der Praxis aussieht.

Inwiefern sind Transparenz und Nachvollziehbarkeit für die Kundenbindung entscheidend?

Neben Vertraulichkeit ist Nachvollziehbarkeit ein wesentlicher Faktor für Kundenbindung und Vertrauen. Kunden wollen nicht nur die Zusicherung, dass ihre Daten sicher sind – sie wollen nachvollziehen können, wie das sichergestellt wird, und idealerweise überprüfbare Belege erhalten. Hier setzt Confidential Computing mit Remote Attestation an: Es ermöglicht den kryptografischen Nachweis, dass eine Anwendung tatsächlich in einer echten, unveränderten Enklave ausgeführt wird.

Für Audits und Compliance-Prüfungen ist das ein erheblicher Fortschritt. Sicherheitsversprechen werden nicht nur kommuniziert, sondern technisch belegt. Das schafft eine neue Form von Transparenz: Unternehmen können Kunden und Behörden nachweisen, dass die Verarbeitung korrekt und geschützt abläuft. Das fügt sich auch gut in Zero-Trust-Architekturen ein, bei denen keinem Akteur automatisch vertraut wird und jede Komponente kontinuierlich verifiziert wird. Confidential Computing liefert damit eine wichtige Schutzebene, die Zero Trust bis zur Datenverarbeitung verlängert. Diese technische Nachvollziehbarkeit stärkt die Compliance und bindet Kunden, weil sie Kontrolle und Schutz spürbar erfahrbar macht.

Zukunftstrends: Wie entwickelt sich Cloud-Verschlüsselung als Wettbewerbsvorteil weiter?

Cloud-Verschlüsselung ist kein statisches Konzept, sondern entwickelt sich kontinuierlich weiter – angepasst an neue Bedrohungslagen und technologische Entwicklungen. Sie wird nicht nur ein Basisschutz bleiben, sondern für viele Digital-First-Unternehmen zu einem echten Differenzierungsmerkmal im Wettbewerb.

Wie profitieren Digital-First-Unternehmen langfristig von vertrauensbildender Cloud-Sicherheit?

Digital-First-Unternehmen, die Cloud-Sicherheit frühzeitig und strategisch angehen, legen eine starke Grundlage für langfristigen Erfolg. Confidential Computing spielt dabei eine zentrale Rolle, da es Vertrauen fördert und digitale Projekte abgesichert ermöglicht. Es hilft dabei, Cloud, KI und datenbasierte Geschäftsmodelle zu verbinden, ohne die Kontrolle über kritische Daten aufzugeben. So lässt sich Zusammenarbeit fördern und gleichzeitig Schutz sowie Compliance sicherstellen.

Wenn Daten sicher verarbeitet werden können, ohne sie aus der Hand zu geben, lassen sie sich besser teilen und kombinieren. Das ist ein entscheidender Faktor für datenbasierte Geschäftsmodelle, KI-Anwendungen und sichere Datenräume. In verschiedenen Branchen ist dieser Mehrwert bereits spürbar:

- Krankenhäuser und Forschungseinrichtungen können Patientendaten gemeinsam auswerten, ohne sie offenzulegen.

- Banken können Betrugserkennung verbessern, indem sie gemeinsam über verschlüsselte Datensätze lernen.

- Industrieunternehmen können Produktions- und Sensordaten austauschen, ohne Betriebsgeheimnisse preiszugeben.

Ein weiterer wesentlicher Treiber ist Künstliche Intelligenz. Vertrauen ist hier besonders kritisch, weil Trainingsdaten häufig hochsensibel sind. Confidential Computing ermöglicht es, Modelle und Daten zu schützen, indem Training und Inferenz in geschützten Enklaven stattfinden – ohne dass Dritte Zugriff auf die Daten oder das Modell selbst erhalten. So können KI-Anwendungen datenschutzkonform, prüfbar und sicher betrieben werden.

Darüber hinaus bereiten sich Unternehmen zunehmend auf die Post-Quanten-Ära vor. Verfahren wie RSA oder ECC könnten künftig durch leistungsfähige Quantencomputer angreifbar werden. Confidential-Computing-Plattformen, die Post-Quanten-Kryptografie integrieren, helfen dabei, langfristig widerstandsfähig zu bleiben und das Risiko des „Store now, decrypt later“-Angriffsszenarios zu reduzieren.

Investitionen in Confidential Computing und eine durchgängige Cloud-Sicherheitsstrategie adressieren nicht nur aktuelle Anforderungen, sondern stärken auch die zukünftige digitale Souveränität. Das daraus entstehende Vertrauen kann digitale Vorhaben, Wachstum und Innovation substanziell fördern. Unternehmen, die diese Entwicklungen frühzeitig aufgreifen, senken ihre Risikoexposition, erfüllen regulatorische Anforderungen und festigen gleichzeitig das Vertrauen ihrer Kunden.